- Home

- Products

- InsightIDR

- Features

- MITRE ATT&CK Alignment

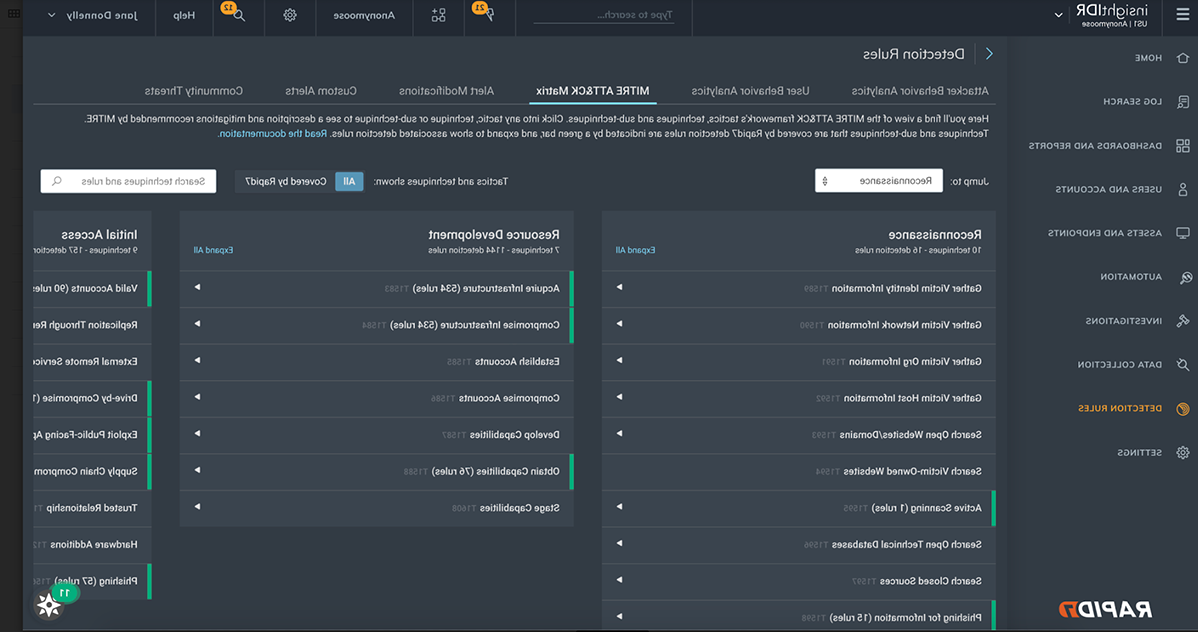

Detailed detection mapping to MITRE ATT&CK

SIEMとXDRの統合により、InsightIDRのユーザーは、ユーザーアクティビティログ、ネットワークトラフィック、エンドポイントテレメトリ、クラウドインフラストラクチャ全体で、必要なすべてのデータを収集できます。この堅牢なデータにより、検出範囲が環境全体に広がります。

検出ライブラリでは、InsightIDR攻撃者行動分析(ABA)とユーザー行動分析(UBA)検出がMITREフレームワークにマッピングされるため、お客様は、どの戦術、テクニック、手順(TTP)が環境内の脅威アクターによって最も使用されているかを知ることができます。 攻撃者の次の行動を予測する必要はありません。 この作業により、攻撃パターンと一般的なプレイブックをリアルタイムで把握できます。

ATT&CK info at your fingertips during incident response

攻撃中、MDR SOCから通知される推奨事項とともに、InsightIDRは、MITRE ATT&CKが提供する緩和策の推奨事項を提供します。 証拠パネルには MITRE ATT&CK のインサイトが表示され、意思決定者に最善策を提示します。 この、更なる詳細と、高度な相関調査タイムラインにより、アナリストの意思決定と応答時間が短縮されます。 InsightIDRのコンソール一つで、攻撃のトリアージに必要なすべての関連情報にアクセスできます。

2022 MITRE Engenuity ATT&CK Evaluation: InsightIDR delivers reliable, early detection and strong signal-to-noise

2022年のMITRE評価では、サービス中断や破壊活動、ランサムウェアなどの目的でデータを暗号化する、Wizard Spider とSandworm の二つの攻撃グループの攻撃のシミュレーションにてInsightIDRのInsight AgentのEDR機能が対象の一つとなりました。

InsightIDRInsightIDRの、高度な攻撃に対する早期検知能力や、サイバーキルチェーン全体に渡るコンテキスト提供能力、そして少ない誤検知が効果的な検知と対応を実現することを示しています。 評価の詳細については、こちらをご覧ください。

We’re in this together

MITREは長年、安全な世界構築と私たちの共益確保のために貢献しています。 それはRapid7にとっての使命でもあります。 また、MITRE同様、Sonar、Heisenberg、Dopplerなどの各種研究プロジェクトから、Metasploit、Attacker KB、Velociraptorなどのオープンなセキュリティコミュニティまで、セキュリティを向上させる公共事業に取り組んでいます。